Безпарольная аутентификация в Azure AD с помощью FIDO2-ключей

Технология Passwordless, основанная на FIDO2, позволяет пользователям входить в Azure AD (Microsoft Entra ID), используя USB-ключ, без ввода пароля. После активации пользователи смогут войти в свои аккаунты и в Windows 10 (Azure AD (Microsoft Entra ID) или гибридное подключение при помощи Hybrid AD joined) с использованием FIDO2-ключей безопасности.

Доступ по-прежнему защищён двумя факторами:

- наличие физического доступа к ключу безопасности,

- PIN-код или отпечаток пальца (на устройствах с биометрической поддержкой), настроенные на FIDO2-ключах.

В контексте Azure AD (Microsoft Entra ID) ключи безопасности FIDO2 не заменяют стандартные механизмы аутентификации, а служат альтернативой, которую Microsoft называет одним из способов входа без пароля. Также обратите внимание, что Microsoft в рамках конференции Ignite 2021 внесла изменения, описанные на странице Token2.

Ниже приведено руководство по настройке безпарольного доступа с использованием FIDO2-ключей.

Требования

- Тенант Azure AD (Microsoft Entra ID) с лицензией, позволяющей использовать функции Azure MFA;

- Учетная запись глобального администратора в Azure AD (Microsoft Entra ID);

- Обычная пользовательская учетная запись для тестирования;

- Совместимый с FIDO2 ключ безопасности;

- Windows 10 версии 1903 и выше;

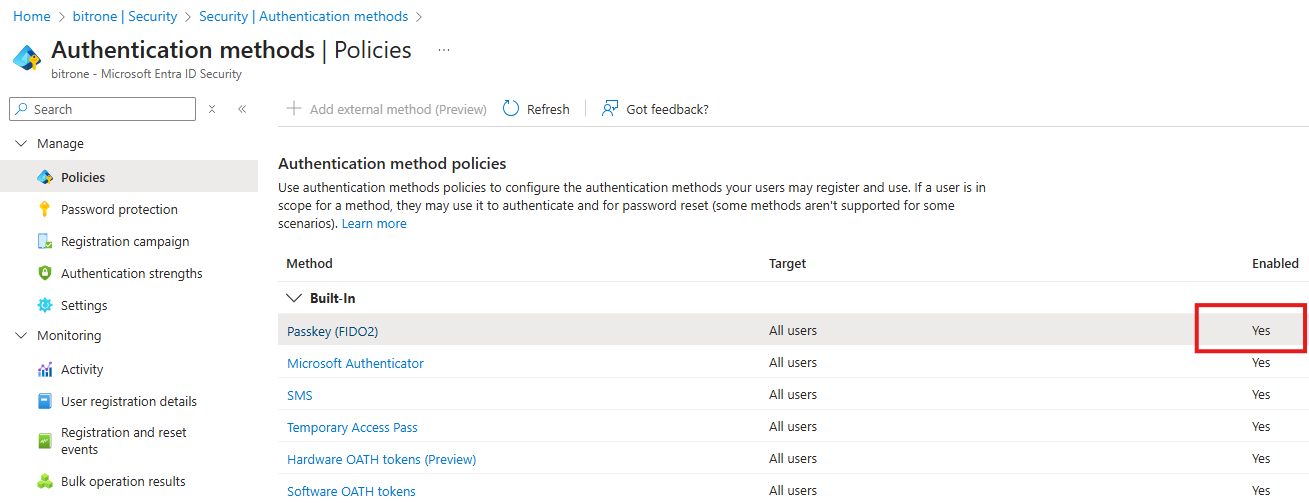

Активация метода аутентификации FIDO2

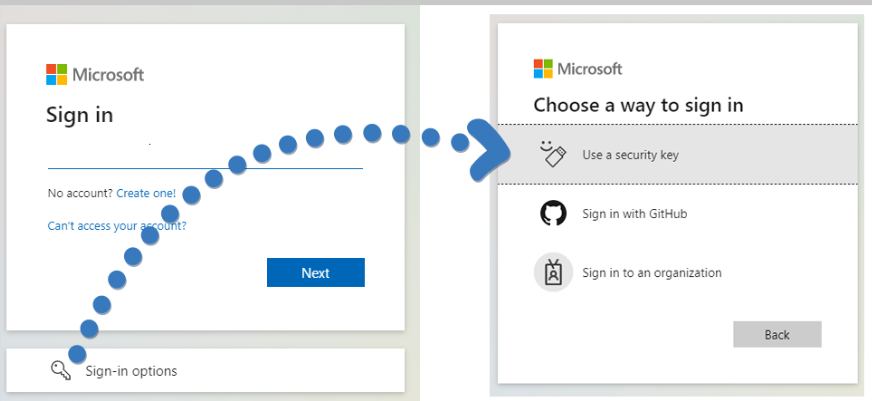

- Войдите в интерфейс администратора вашего тенанта и перейдите в: Azure Active Directory → Безопасность → Методы аутентификации.

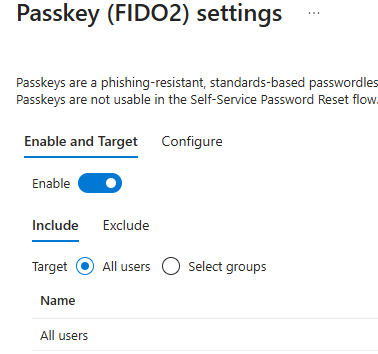

- Нажмите на "Passkey (FIDO2)", выберите "Enable", затем "All Users".

- После активации метода пользователи смогут зарегистрировать свои FIDO2-ключи.

Регистрация и управление ключами FIDO2 пользователями

Только конечные пользователи могут выполнить регистрацию. Администраторская предварительная настройка или удаление ключей недоступны в публичной версии.

- Перейдите на страницу myprofile.microsoft.com и выполните вход.

- Выберите Security Info.

- Если у пользователя уже зарегистрирован хотя бы один метод Azure Multi-Factor Authentication, он сможет сразу добавить FIDO2-ключ.

- Если нет — сначала нужно зарегистрировать другой метод MFA, либо использовать Temporary Access Pass (временный доступ без пароля), чтобы можно было использовать FIDO2-ключи.

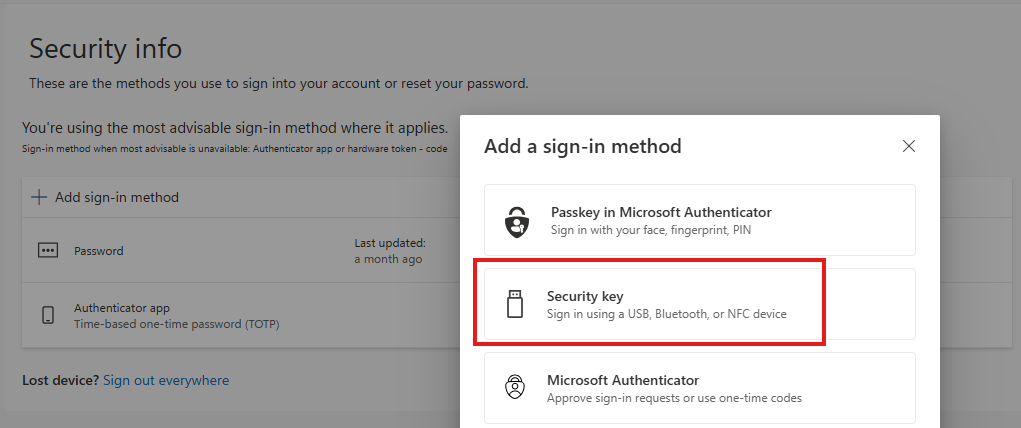

- Нажмите Add method, выберите Security key.

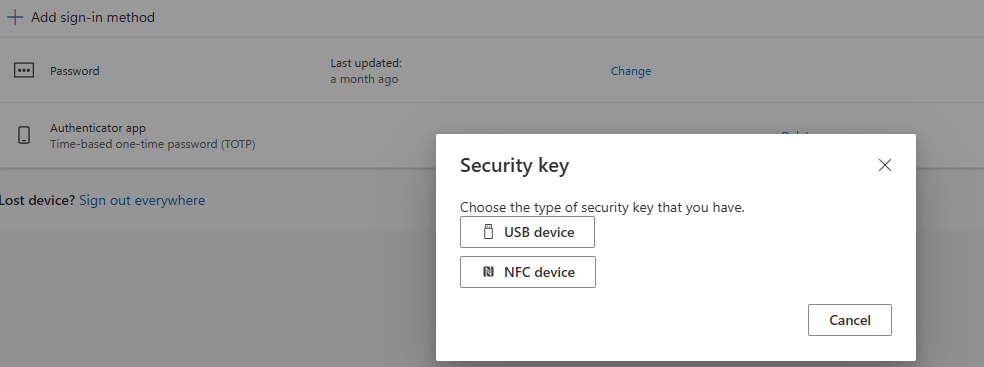

- Выберите USB-устройство.

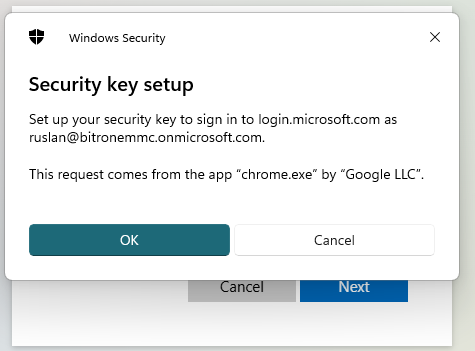

- Подготовьте ключ и нажмите Next.

- В появившемся окне установите или введите PIN-код для вашего ключа, затем коснитесь значка щита или замка на ключе (обычно мигает LED-индикатор). Если для вашего ключа уже установлен PIN — введите его. На биометрических ключах можно использовать отпечаток вместо PIN-кода.

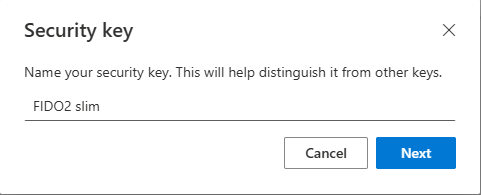

- Введите понятное название ключа, чтобы отличать его при наличии нескольких, затем нажмите Next.

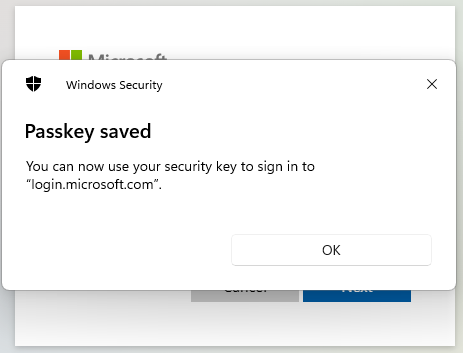

- Нажмите Done для завершения процесса регистрации.

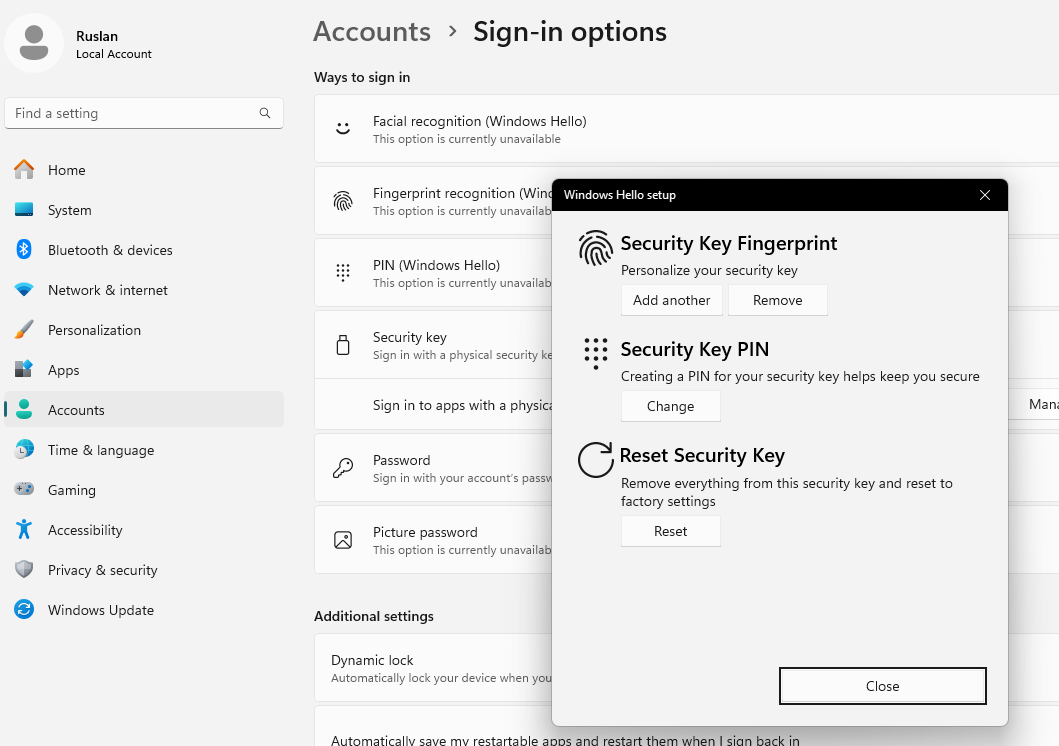

Смена PIN-кода и сброс ключа

Azure AD (Microsoft Entra ID) требует, чтобы ключи безопасности были защищены PIN-кодом. Вы можете установить PIN при регистрации или позже изменить его. Если вы забыли PIN, можно сбросить ключ и зарегистрировать заново как новое FIDO2-устройство.

Где изменить PIN и выполнить сброс в Windows:

Settings → Accounts → Sign-in options → Security Key (Manage) или же выполнив команду

ms-settings:signinoptions

Важно: по требованию Microsoft сброс FIDO2 доступен только в течение первых 10 секунд после подачи питания. Это указано в руководстве производителя, но не отображается в интерфейсе Windows. Если при сбросе возникает ошибка, повторите операцию и постарайтесь завершить её в течение 10 секунд после подключения ключа.